刷到不明来源的成人网站弹窗,随手点进去想看看?小心!这些网站可能藏着 “看不见的陷阱”—— 最近新西兰网络安全公司 Malwarebytes 披露,部分成人色情网站正通过 SVG 图片植入恶意代码,悄无声息劫持用户的社交账号,用来给广告刷赞引流。更可怕的是,这种攻击藏得极深,连常规安全软件都难察觉,上网时稍不注意就可能中招。

前阵子有朋友吐槽,自己的社交账号突然自动给陌生广告点赞,改密码后还没好,排查半天发现竟是前几天逛过一个不良网站惹的祸。当时以为只是 “垃圾网站弹窗多”,没想到背后藏着这么隐蔽的攻击。直到看到安全公司的报告才明白:原来问题出在网站里的 SVG 图片上,这种看似普通的图片,竟然成了黑客劫持账号的 “伪装武器”。

SVG 图片:为什么成了黑客的 “完美载体”?

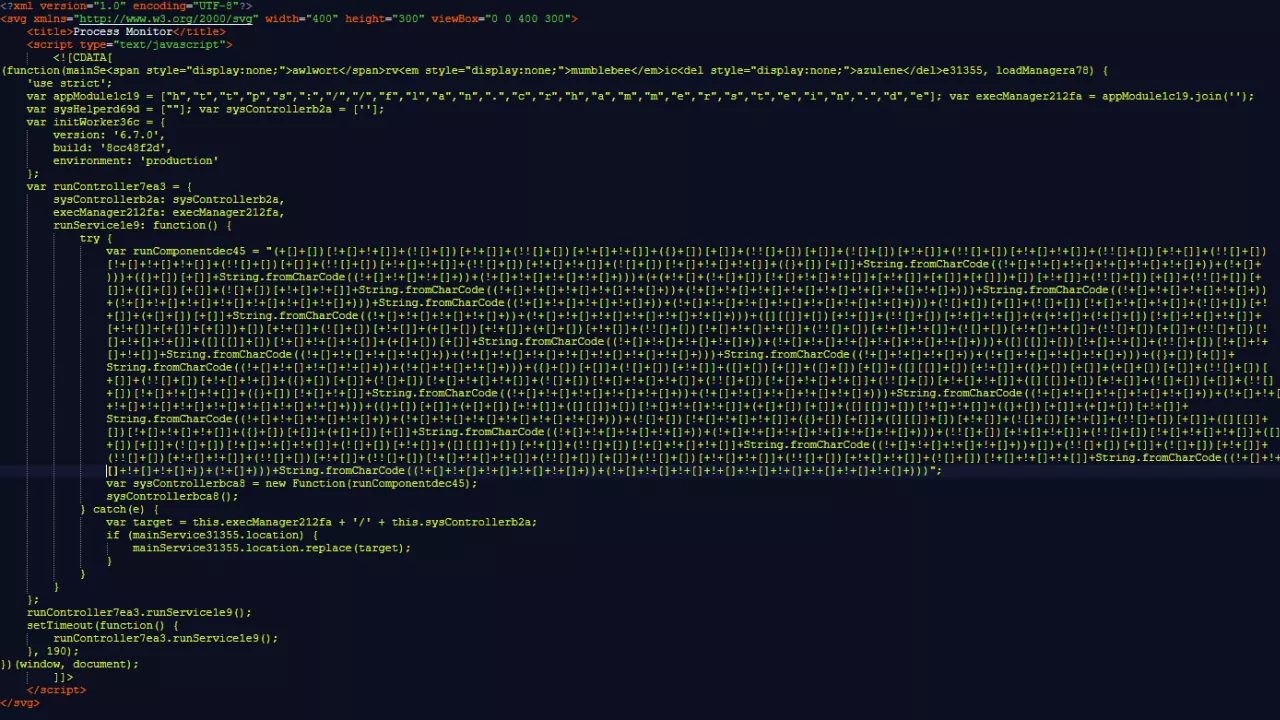

提到图片格式,大家熟悉的是 JPG、PNG,但 SVG 可能没那么多人了解。简单说,SVG 是一种 “矢量图片”,优点是放大后不失真,常用于图标、插画等。但它有个特殊属性:不仅能显示图像,还能嵌入 HTML 和 JavaScript 脚本—— 这就给了黑客可乘之机。

普通图片只能 “看”,但 SVG 图片里的脚本可以 “跑” 起来。黑客把恶意代码藏在 SVG 里,伪装成正常图片放在网站上,用户点击或加载图片时,脚本就会悄悄执行。这种方式比传统的 “恶意链接” 更隐蔽,因为 SVG 本身是图片格式,很多安全软件会放松警惕,很难第一时间识别出里面的恶意代码。

攻击流程曝光:点一下图片,账号可能就被 “接管” 了

根据 Malwarebytes 的调查,这些成人网站的攻击套路环环相扣,隐蔽性极强:

-

诱导点击,触发恶意脚本

网站会用露骨内容吸引用户点击,而点击的 “图片” 其实是藏了恶意代码的 SVG 文件。用户一点击,SVG 里的 JavaScript 脚本就会立即启动,开始执行攻击操作。 -

劫持会话权限,控制账号

恶意脚本会悄悄获取用户的社交账号会话信息(比如登录凭证、Cookie 等),绕过密码直接 “接管” 账号。这时候,用户可能还在浏览网页,完全没意识到自己的账号已经被远程操控了。 -

自动刷赞引流,账号成 “工具人”

被劫持的账号会被用来给指定的广告帖子自动点赞、评论,帮推广内容刷量。用户发现时,可能已经有一堆陌生操作记录,甚至账号因 “异常行为” 被平台警告。

更狡猾的是,黑客还对代码做了 “多层混淆”—— 初始脚本会下载更隐蔽的混淆代码,最终执行的恶意程序被命名为 “Trojan.JS.Likejack”,常规检测很难识破。

谁在背后操纵?网站运营方或 “自导自演”

目前还不确定这些恶意 SVG 图片是网站被黑客入侵后植入的,还是运营方主动投放的。但安全专家发现,这些网站大多用 WordPress 搭建,而 SVG 图片会直接显示在前台页面,管理员很难 “完全不知情”。因此推测,更可能是网站运营方为了盈利,主动植入恶意代码劫持账号刷量—— 毕竟刷赞能帮他们从广告商那里赚更多钱。

如何防护?这 3 点一定要记牢

虽然攻击隐蔽,但做好防护能大大降低风险:

-

远离高风险网站,从源头断风险

这类攻击主要集中在成人色情网站、非法内容站点等 “高风险平台”。最根本的防护是:不要访问来历不明的不良网站,尤其是那些弹窗多、内容露骨的站点,风险远高于你看到的 “诱惑内容”。 -

限制浏览器脚本权限,减少 “被执行” 可能

浏览器可以手动关闭不必要的脚本执行功能。比如在 Chrome、Edge 等浏览器中,可通过 “设置 - 隐私和安全 - 网站设置 - JavaScript”,限制非信任网站的脚本运行,让 SVG 里的恶意代码 “跑不起来”。 -

及时更新安全软件和浏览器

正规安全软件(如 Malwarebytes、Windows Defender 等)已经更新了检测规则,能拦截这类恶意 SVG 脚本。同时,浏览器也要保持最新版本,厂商会不断修复漏洞,减少被攻击的可能。

总结:上网别贪 “免费内容”,警惕 “看不见的陷阱”

这次 SVG 恶意代码攻击再次提醒我们:网络上的 “免费诱惑” 可能藏着代价。看似普通的图片、链接,都可能是黑客的 “诱饵”。尤其是成人色情等不良网站,本身合规性差,更容易成为恶意攻击的 “重灾区”。

保护账号安全,关键在 “主动规避风险”:不逛高风险网站,管好浏览器权限,及时更新安全工具。别让一时的好奇心,变成账号被劫持、隐私泄露的隐患 —— 毕竟,比起 “免费内容”,账号安全和个人信息才更值钱。

如果发现账号有异常操作,第一时间改密码、开启二次验证,必要时联系平台冻结账号,把损失降到最低。上网安全无小事,警惕性永远不能少!

正文完

请使用微信扫一扫(自愿无偿打赏-乞讨)